Proces wdrażania Active Directory na Windows Serwer 2019 nie różni się niczym od poprzednich wersji (Windows Server 2016, 2012R2).

Windows Serwer został zainstalowany ma maszynie wirtualnej VirtualBox. Zostały określone trzy interfejsy sieciowe NAT, MOST i LAN.

Dla przypomnienia umieszczam kilka zrzutów ekranu:

- Logowanie na serwer

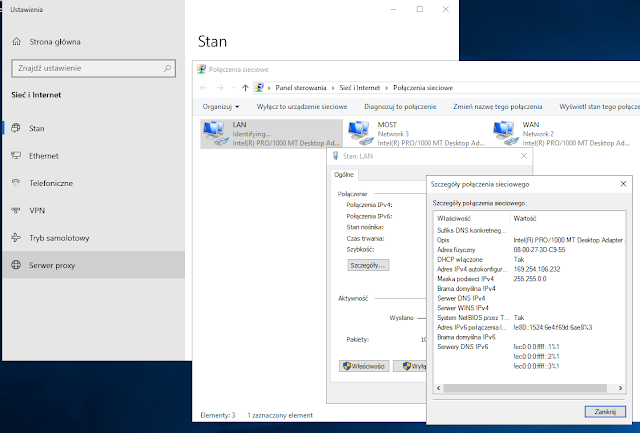

- Sprawdzam interfejs sieciowy LAN, Należy dla niego przypisać stały adres IP.

- Zwróć uwagę, że Wymagane będą adresy IP, Maski i DNS. Serwer DNS będzie instalowany przy wdrożeniu AD. Podano tu adres pętli zwrotnej(127.0.0.1) ale można również podać adres IP serwera (192.168.99.1)

- Serwer często z opóźnieniem przypisuje ustawiony adres IP. Czasami szybciej ręcznie odświeżyć adresy.

- Po ustaleniu adresu IP uruchamiamy Menadżer Serwera

- Jak widać poniżej Menadżerze mamy postęp do wszystkich informacji o Serwerze i pełnionych rolach. Po instalacji są tam informacje o Serwerze lokalnym.

- Z poziomu Menadżera możemy modyfikować wszystkie główne ustawienia (nazwa serwera, ustawienia IP, itp)

- Aby dodać nową rolę wybieramy menu Zarządzaj -> Dodaj rolę i funkcję

- Informacje o dodawaniu roli

- Ponieważ jest to nasz pierwszy serwer w sieci i jedyny wybieramy opcję "Instalacja oparta na rolach lub oparta na funkcjach"

- Zaznaczamy nasz serwer

- Zaznaczamy rolę Active Directory Domain Services

- Zostaną wyświetlone dodatkowe funkcje wymagane przy instalacji AD DS. Należy je również dodać do instalacji.

- Kreator zaznaczył naszą rolę. Możemy przejść dalej

- Kreator podaje zalecenia co do instalowanej usługi

- Kreator wyświetla zestaw ról i funkcji które zostaną zainstalowane po zatwierdzeniu

- Po kliknięciu "Zainstaluj" system wyświetla proces instalacji

- Po zainstalowaniu Kreator potwierdza poprawność instalacji. Jeszcze nie oznacza to ze z serwera stworzyliśmy kontroler domeny AD. Trzeba wybrać opcję "Podnieś poziom tego serwera do poziomu kontrolera domeny". My zrobimy to w Menadżerze Serwera. Klikamy "Zamknij"

- W Menadżerze Sewera wyświetlana jest "flaga" informująca o potrzebie wykonania dodatkowych czynności konfigurujących. W tym przypadku chodzi o konfigurację po instalacji roli AD DS "Podnieś poziom tego serwera do poziomu kontrolera domeny" Zatwierdzamy

- Wdrażanie składa się z kilku etapów. Jak widać na zdjęciu serwer nasz może pełnić trzy różne funkcje.

- Ponieważ będzie to nasz pierwszy kontroler domeny wybieramy opcję "Dodaj nowy las" Las w AD wymaga nazwy domeny głównej. W sieciach lokalnych z reguły korzysta się z domeny ".local" Dobieramy nazwę właściwą np szkola i otrzymujemy domenę "szkola.local"

- Kolejny etap wdrożenia to Wybór poziomu funkcjonalności, instalacja roli serwera DNS i określenie hasła przywracania usługi katalogowej. Poziomy funkcjonalności zależą od wersji innych serwerów i komputerów które będą współpracowały z naszą domeną.

- Ponieważ wcześniej nie instalowałem roli serwera DNS to teraz zostanie to automatycznie ustawione. Gdyby w sieci był inny serwer DNS obsługujący naszą domeną, to trzeba skorzystać z niego (wtedy odhaczamy opcję Serwer DNS).

- Ponieważ dopiero instalujemy serwer DNS (a innego DNSa nie mamy w sieci) to delegowanie musimy zignorować

- Kreator dobierze nazwę NetBios dla domeny

- Kreator wybrał nazwę "szkola" na podstawie nazwy domenowej. Można ją zmienić jeżeli już taka jest wykorzystywana w naszej sieci

- Kreator określa domyślne ścieżki dla plików bazy danych usługi AD

- Kreator wyświetla podsumowania konfiguracji

- Sprawdzanie wymagań i ostrzeżenia związane z konfiguracją serwera. Jeżeli wymagania są spełnione to możemy kliknąć "Zainstaluj"

- Podsumowanie podnoszenia serwera do roli kontrolera domeny AD

- Po ponownym restarcie serwera okno logowania uzupełnione zostało o nazwę domeny

- Jeżeli klikniemy w "innego użytkownika"(1) to zostanie wyświetlona informacja w jaki sposób możemy się logować do systemu jako domenowi użytkownicy (2) lub lokalni użytkownicy (3)

- Logowanie na konto domenowe możemy również wykonać podając nazwę użytkownika z domeną połączone znakiem "małpy" @

- Po Instalacji roli AD DS i wdrożeniu kontrolera domeny, na serwerze pojawiły się nowe narzędzia. najważniejsze z nich to "Użytkownicy i komputery usługi Active Directory". Jest one dostępne w "Narzędziach administracyjnych" jak i w "Menadżerze serwera"

- Zniknęły za to przystawki mmc "Użytkownicy lokalni" dostępni z reguły w "Zarządzaniu komputerem"

- Konta użytkowników zostały automatycznie zmienione na konta domenowe

- W "Menadżerze serwera" zostały dodane zainstalowane role tj DNS i Usługi AD DS

- A w menu Narzędzia dodano nowe pozycje mi. "Użytkownicy i komputery usługi Active Directory" i "DNS"